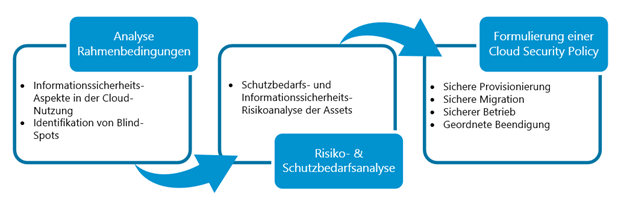

Entscheidungen für den Einsatz von Cloud Computing sollten immer auf Grundlage strategischer Planung erfolgen. Diese Cloud-Nutzungs-Strategie sollte neben funktionalen Anforderungen auch Informationssicherheitsrisikoanalysen und Schutzbedarfsanalysen der involvierten Systeme und Informationen vorsehen. Aus diesen Analysen lässt sich eine Reihe an Informationssicherheits-Anforderungen ableiten, die in einer Cloud Security Policy dokumentiert werden.

Ziele dieser Cloud Security Policy sind einerseits die Festlegung des individuell erforderlichen Schutzniveaus für Vertraulichkeit, Integrität und Verfügbarkeit der verarbeiteten Informationen, andererseits werden konkrete Sicherheitsvorgaben für die initiale Cloud-Provisionierung, den laufenden Betrieb, die Datensicherung und Archivierung bis hin zu einer geordneten Beendigung oder Migration der Cloud-Dienste geregelt.

Diese Vorgehensweise bietet Ihnen eine sichere Basis für die Nutzung von Cloud-Services in Geschäftsprozessen und unterstützt Sie bei der Auswahl von Cloud-Service-Providern nach konkreten (Sicherheits-)Anforderungen.

SBA begleitet Sie mit umfangreichem Fachwissen bei der:

- Analyse von Informationssicherheitsaspekten in Ihrer Cloud-Nutzung, Erhebung verwendeter Dienste und Identifikation möglicher blinder Flecken.

- Analyse unterschiedlicher Dienste der Public-Cloud-Anbieter (von SaaS bis IaaS).

- Schutzbedarfs- und Informationssicherheits-Risikoanalyse der betroffenen Assets und Daten. Beispielsweise:

- Wie, wo und durch wen werden die Daten verarbeitet?

- Welchen Bedrohungen sind diese Daten oder Systeme ausgesetzt?

- Ableitung von grundlegenden technischen und organisatorischen Informationssicherheitsanforderungen bzw. -maßnahmen.

- Formulierung einer Cloud Security Policy, abgestimmt auf Ihre Geschäftsanforderungen.

Benefits

- Die Nutzung von Cloud-Diensten erfolgt auf einer fundierten Basis, die Informationssicherheitsthemen berücksichtigt.

- Schutzbedarfs- und Informationssicherheits-Risikoanalysen der Cloud-Dienste, bzw. der darin verarbeiteten Informationen wirken einem gefühlten Kontrollverlust entgegen.

- Identifikation von blinden Flecken.